Si votre Mac est configuré pour se connecter à un réseau Wi-Fi, il peut analyser la connexion pour détecter les problèmes qui affectent ses performances, notamment sa connexion à Internet.

Analysez votre environnement sans fil

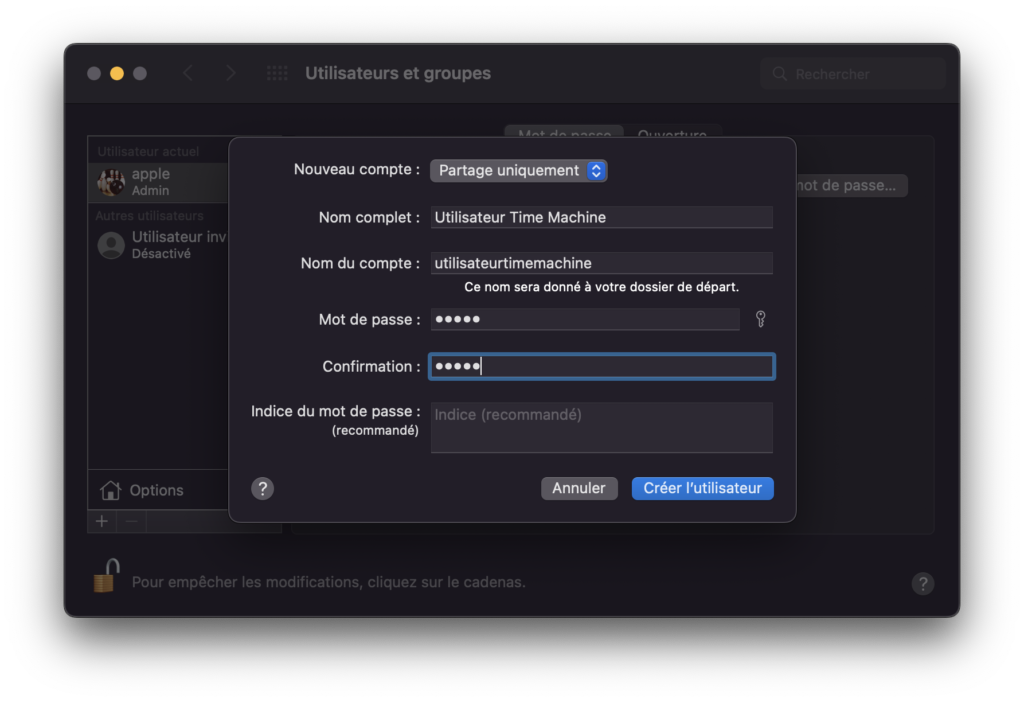

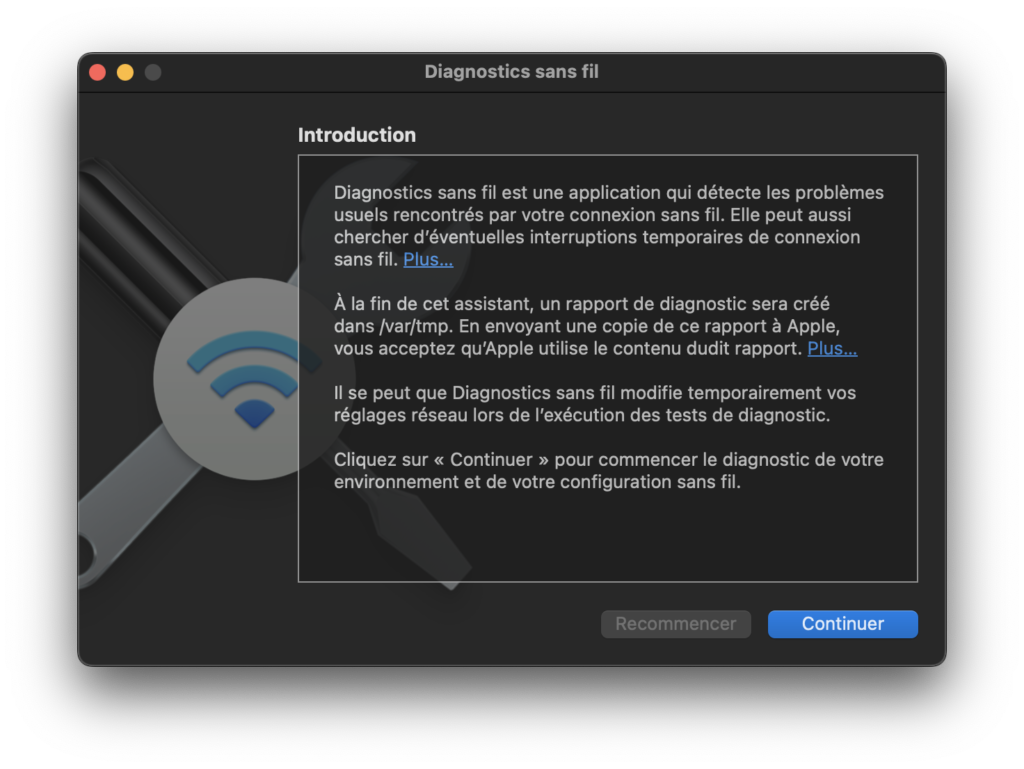

Votre Mac peut utiliser l’application « Diagnostics sans fil » pour effectuer des analyses supplémentaires.

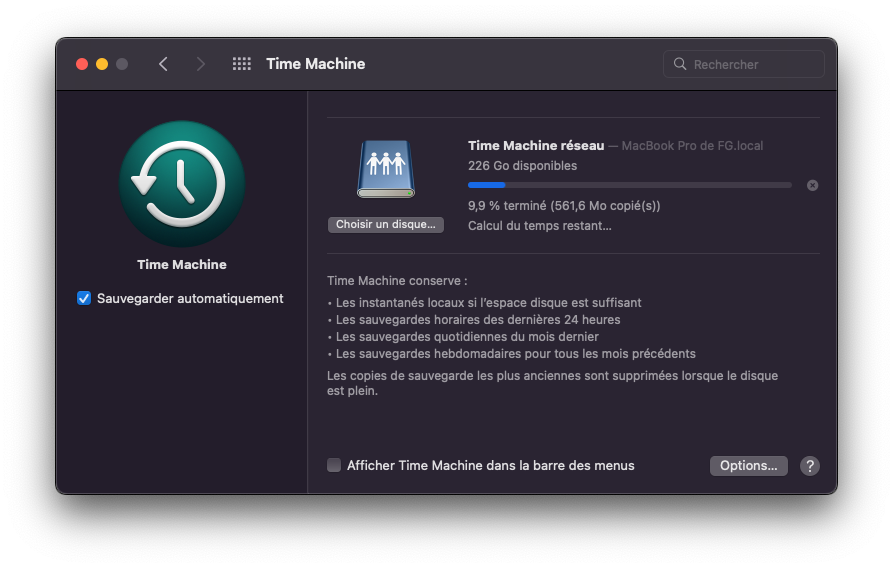

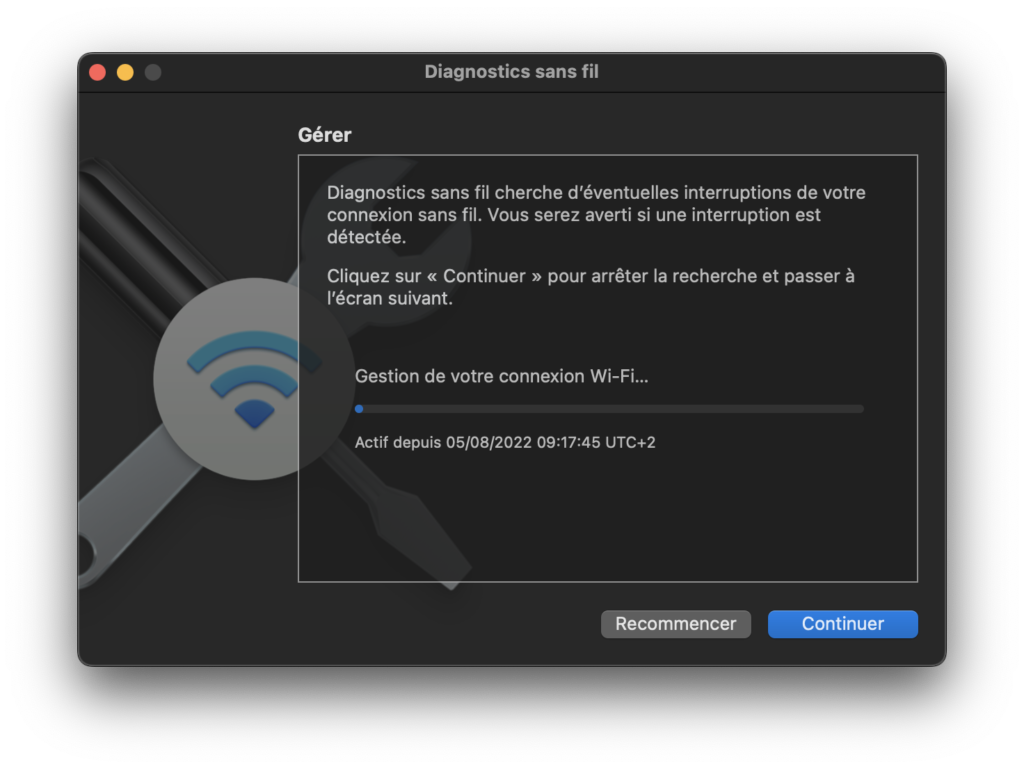

- Quittez toutes les applications ouvertes et connectez-vous à votre réseau Wi-Fi, si possible.

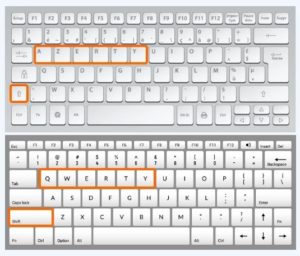

- Appuyez sur la touche Option (Alt) ⌥ et maintenez-la enfoncée, puis choisissez « Ouvrir Diagnostics sans fil… » dans le menu d’état Wi-Fi .

- Saisissez votre nom d’administrateur et votre mot de passe lorsque vous y êtes invité (si nécessaire).

- Cliquez sur le bouton « Continuer »

|

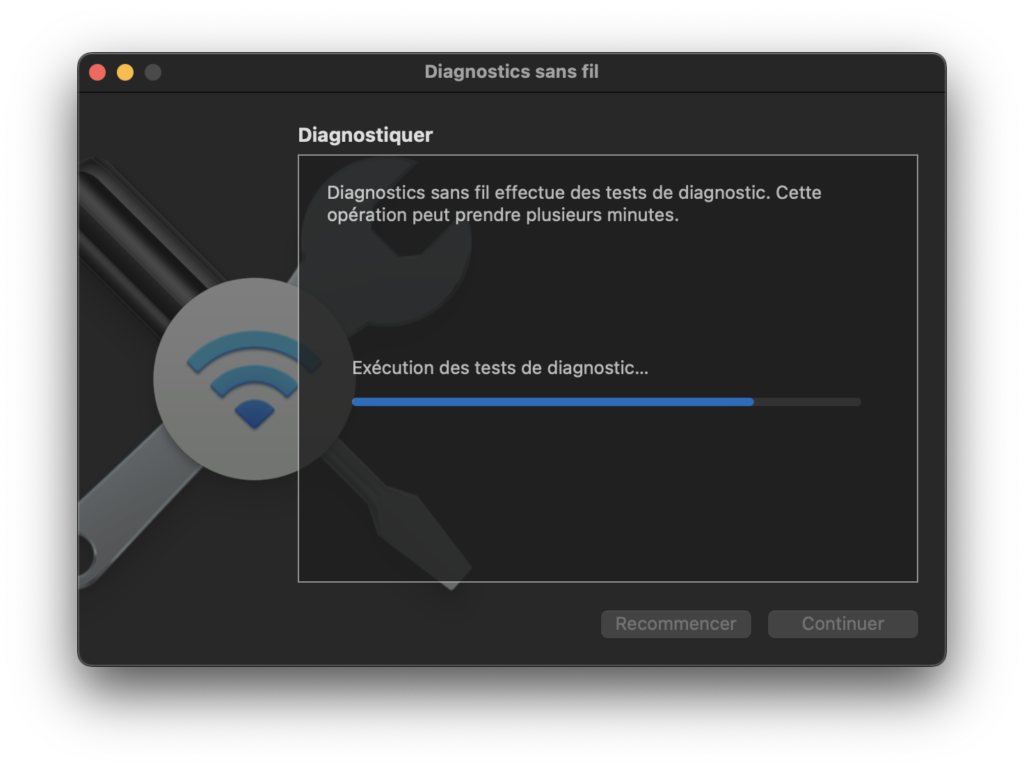

« Diagnostic sans fil » commence par l’analyse de votre environnement sans fil :

|

Si le problème est intermittent, vous pouvez choisir de surveiller votre connexion Wi-Fi (voir ci-dessous). Sinon, le système ne détectera peut-être aucun problème :

|

Cliquez sur le bouton « Continuer » et patientez quelques minutes pour permettre à l’application de diagnostiquer votre connexion.

|

Lorsque vous êtes prêt à voir les recommandations, cliquez sur le bouton « Continuer ». « Diagnostics sans fil » demande des informations facultatives sur votre borne Wi-Fi ou autre routeur, afin de pouvoir les inclure dans le rapport qu’il enregistre sur votre Mac.

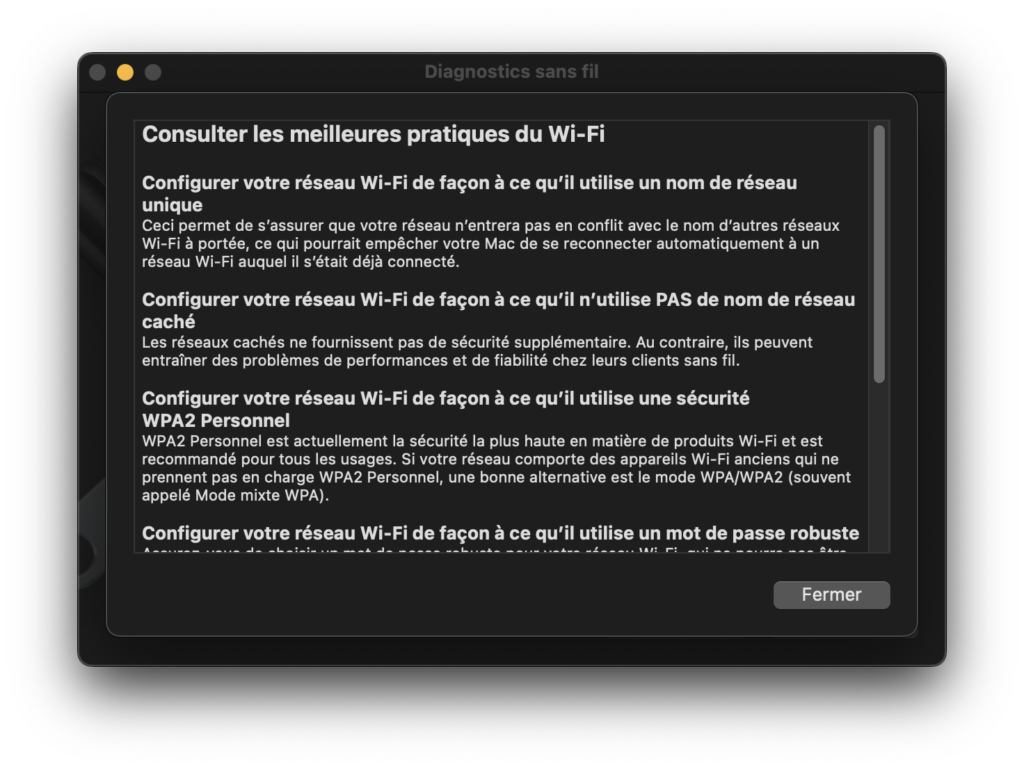

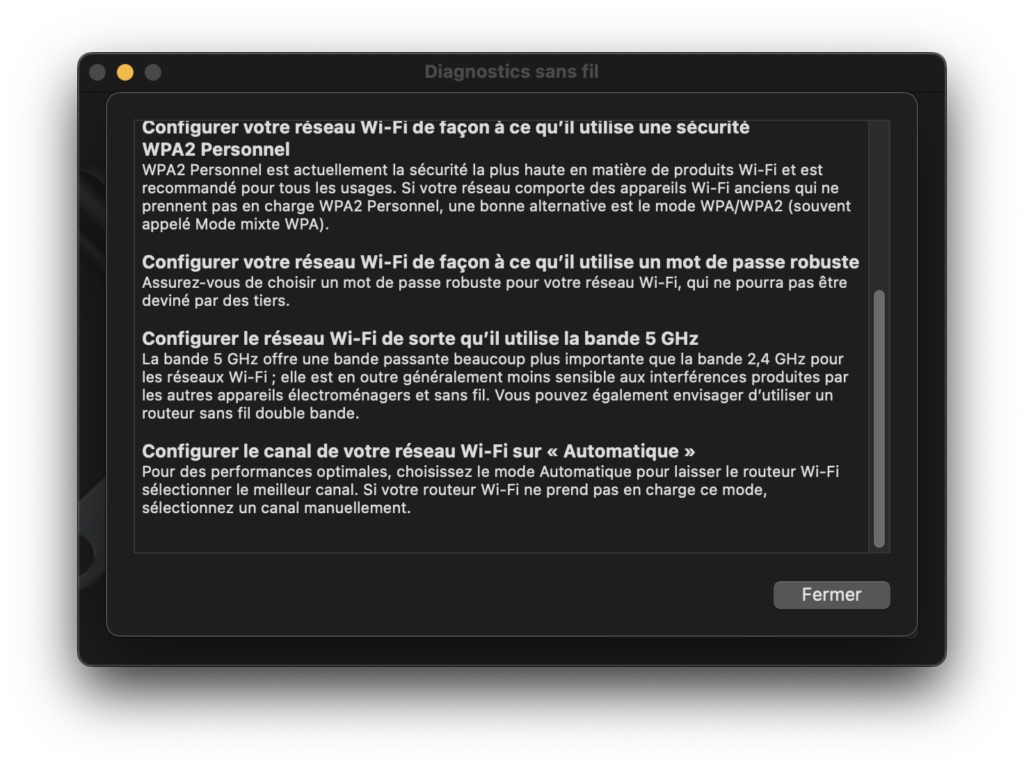

Cliquez sur le bouton d’information en regard de chaque élément du résumé pour obtenir des détails sur cet élément. Les meilleures pratiques Wi-Fi sont des conseils qui s’appliquent à la plupart des réseaux Wi-Fi.

|

|

|

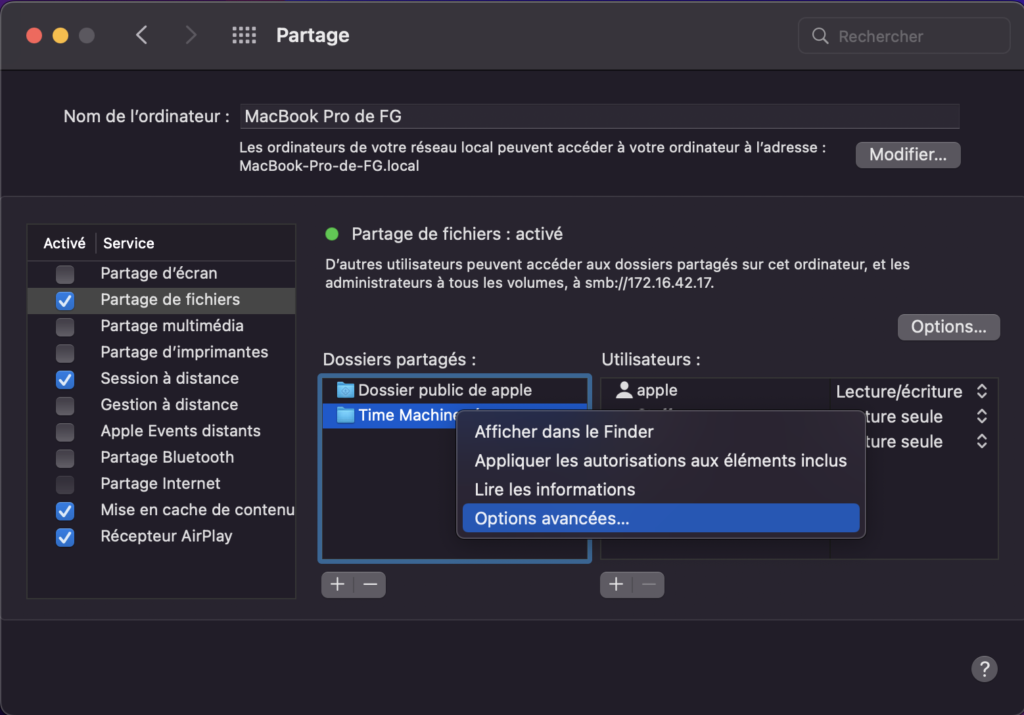

Sur cette dernière photo, nous voyons par exemple que l’application recommande de modifier le réseau Wi-Fi pour qu’il utilise la bande de fréquence 5 Ghz à la place de la fréquence 2,4 Ghz.

Note : la fréquence 5 Ghz permet d’avoir de plus gros débit mais sur une plus courte distance, alors que la fréquence 2,4 Ghz permet d’aller plus loin mais avec un débit inférieur. Cette recommandation est donc parfaitement pertinente si votre but est d’améliorer le débit.

Cliquez sur le bouton « Fermer ».

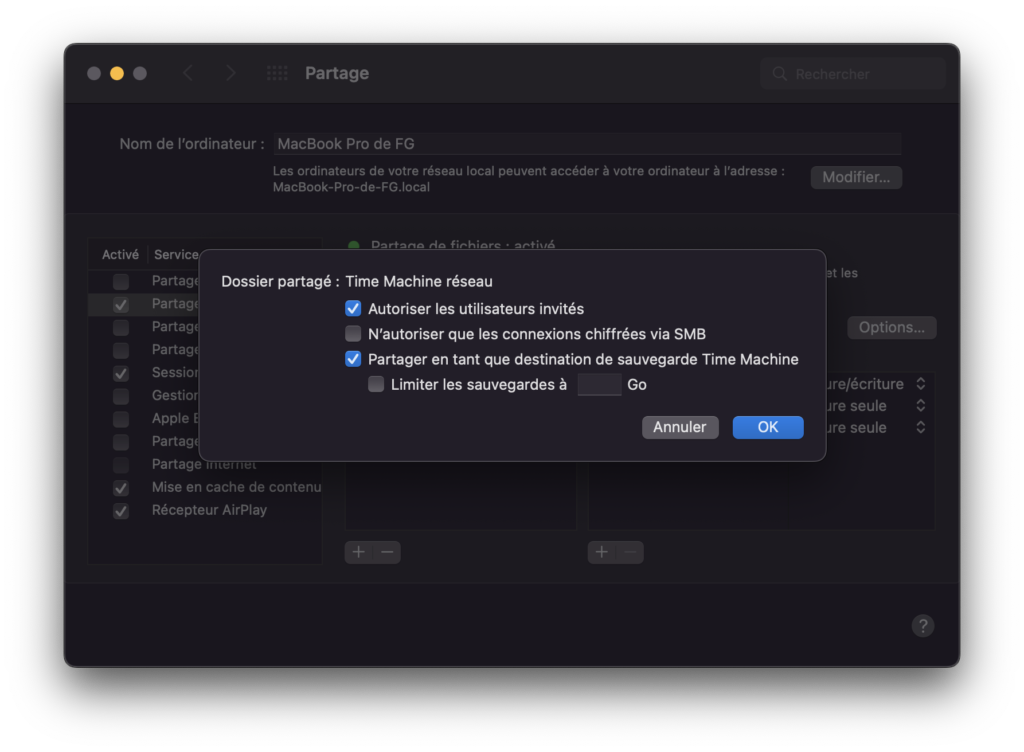

Créer un rapport de diagnostic

« Diagnostics sans fil » enregistre automatiquement un rapport de diagnostic avant d’en afficher le résumé. Vous pouvez créer le même rapport à tout moment : appuyez sur la touche Option et maintenez-la enfoncée, puis choisissez Créer un rapport de diagnostic dans le menu d’état Wi-Fi . La création du rapport peut prendre plusieurs minutes à votre Mac.

Note : macOS Sierra et les versions ultérieures enregistrent le rapport dans le dossier « /var/tmp » de votre disque de démarrage, puis ouvrent ce dossier pour vous.

Pour ouvrir le dossier manuellement, choisissez Aller > Aller au dossier dans la barre de menus du Finder, puis entrez /var/tmp.

Note : OS X El Capitan ou une version antérieure enregistre le rapport sur votre bureau.

Le rapport est un fichier compressé dont le nom commence par « WirelessDiagnostics ». Il contient de nombreux fichiers qui décrivent en détail votre environnement sans fil. Un spécialiste du réseau peut les examiner pour une analyse plus approfondie.

Rapport de diagnostic sans fil

Double-cliquez sur le fichier de diagnostic pour décompresser le rapport.

Les fichiers de rapport sont enregistrés dans différents formats. Vous trouverez des fichiers au format « txt » facile à ouvrir avec TextEdit par exemple, d’autres seront des rapports au format « plist » d’Apple, que la plupart des éditeurs XML peuvent lire (TextEdit peut également lire ce type de fichier). L’autre format que vous verrez est le format « pcap », que la plupart des applications de capture de paquets réseau, telles que Wireshark, peuvent utiliser.

En outre, l’application « Console » incluse dans macOS peut ouvrir la plupart des fichiers de diagnostic. Vous devriez pouvoir double-cliquer sur les fichiers de diagnostic pour les afficher dans la visionneuse de journaux de la console.

Dans la plupart des cas, les rapports créés par l’application « Diagnostics sans fil » ne sont pas utiles aux utilisateurs non initiés qui essaient simplement de mettre en place et de faire fonctionner leur réseau sans fil. En revanche, les différentes applications utilitaires de diagnostic sans fil peuvent constituer un meilleur moyen de résoudre les problèmes de Wi-Fi que vous pouvez rencontrer.

Utiliser d’autres utilitaires de diagnostic

« Diagnostics sans fil » comprend des utilitaires supplémentaires destinés aux spécialistes des réseaux. Ouvrez-les à partir du menu Fenêtre de la barre de menu de « Diagnostics sans fil » :

- Informations : rassemble des détails clés sur vos connexions réseau actuelles.

- Historiques : active la journalisation en arrière-plan du Wi-Fi et d’autres composants du système. Le résultat est enregistré dans un fichier .log à l’emplacement du rapport de diagnostic sur votre Mac. La journalisation se poursuit même lorsque vous quittez l’application ou redémarrez votre Mac, alors n’oubliez pas de désactiver la journalisation lorsque vous avez terminé.

- Rechercher : trouve les routeurs Wi-Fi dans votre environnement et rassemble les détails clés les concernant.

- Performances : utilise des graphiques en direct pour afficher les performances de votre connexion Wi-Fi :

- La vitesse indique le taux de transmission dans le temps en mégabits par seconde.

- La qualité indique le rapport signal/bruit au fil du temps. Lorsque la qualité est trop faible, votre appareil se déconnecte du routeur Wi-Fi. Les facteurs qui affectent la qualité incluent la distance entre votre appareil et le routeur, et les objets tels que les murs qui entravent le signal de votre routeur.

- Signal affiche les mesures du signal (RSSI) et du bruit dans le temps. Vous souhaitez que le RSSI soit élevé et que le bruit soit faible, donc plus l’écart entre le RSSI et le bruit est grand, mieux c’est.

- Diagnostic : l’outil d’analyse décrit plus haut.

Si vous souhaitez acquérir les connaissances nécessaires pour réaliser du support aux utilisateurs de Mac, nous vous invitons à vous inscrire à notre formation Support macOS.